組織が管理しているアプリからのみ Microsoft 365 へのアクセスを許可する

条件付きアクセスは Azure AD の機能のひとつで、Microsoft 365 へのアクセスに制限をかけてセキュリティ強化を行えます。条件を指定することで M365 へのアクセス制限が可能です。

- 条件付きアクセスについては [条件付きアクセスを用いて Microsoft 365 へのアクセスを制御する] [組織のネットワーク以外からの Microsoft 365 への接続をブロックする] でも触れていますので、よろしければあわせてご覧ください。

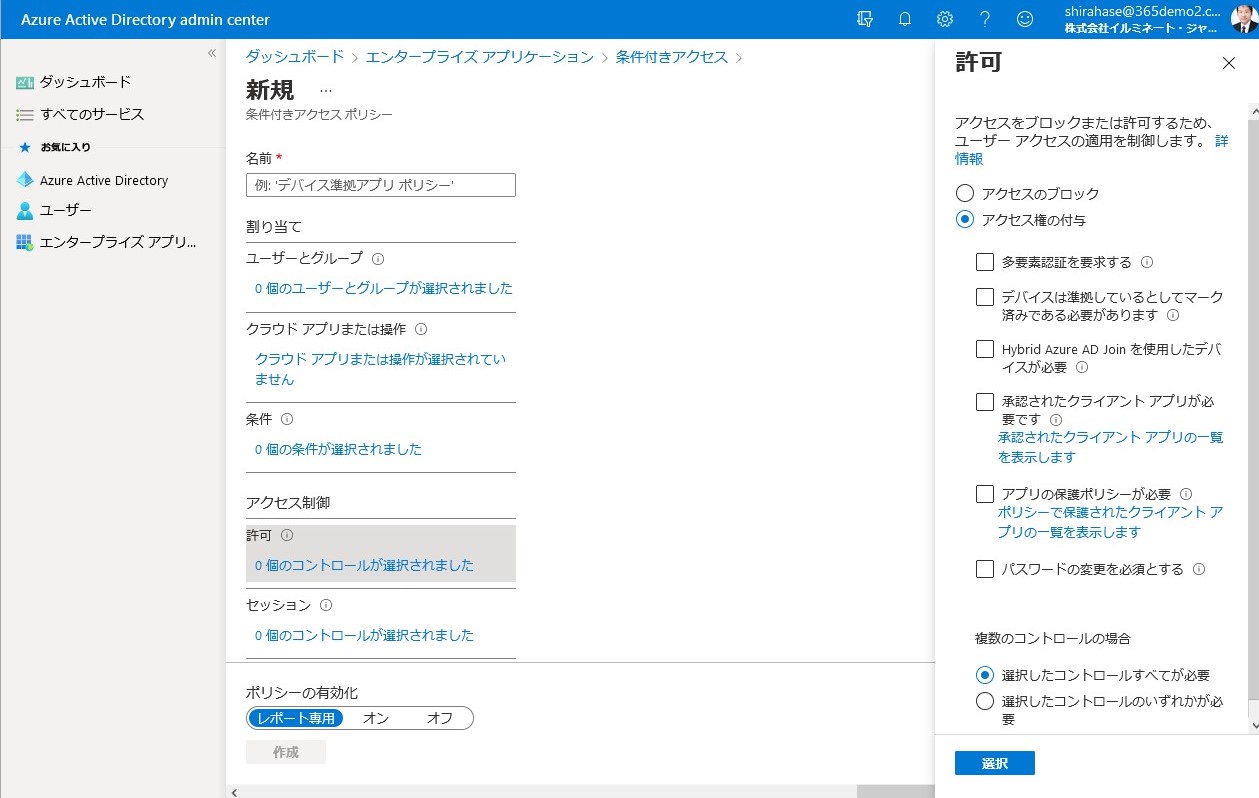

条件付きアクセスでは [アクセス権の付与] という設定により、多要素認証が有効なユーザーのみアクセスを許可する、Microsoft Intune のコンプライアンス ポリシーに準拠しているデバイスからのみアクセスを許可するなど、条件を満たした場合にのみアクセスできるよう設定が可能です。

アクセス権の付与で設定できる条件

最初に必要なことは、実現したいアクセス制限のシナリオを整理することです。条件付きアクセスは基本的にアクセスをブロックする事を目的とした機能なので、どのような条件でアクセスを禁止するかで考えると要件定義および設定が行いやすくなります。

| 多要素認証を要求する |

多要素認証機能を使用し、サインインすること |

| デバイスは準拠しているとしてマーク済みである必要があります |

デバイスが Intune のコンプライアンス ポリシーで準拠されていること |

| Hybrid Azure AD Join を使用したデバイスが必要 |

Hybrid Azure AD 参加済みデバイスであること |

| 承認されたクライアント アプリが必要です |

マイクロソフトが承認しているアプリからのアクセスであること |

| アプリの保護ポリシーが必要 |

Intune の アプリ保護ポリシーが割り当てられているアプリからのアクセスであること |

| パスワードの変更を必須とする ※ Azure AD Premium P2 必要 |

次回サインイン時にパスワードの変更を行うこと |

この記事では、以下の条件で設定を例として設定方法を解説します。

- 組織ネットワーク以外からの Microsoft 365への接続をブロックする

- 対象ユーザーは全社員とし、Microsoft 365 のサービスすべてを対象とする

※ 緊急アクセス用管理者アカウントは対象外とする

条件付きアクセスの設定

この記事では以下の条件で設定を行う方法をご紹介します。

- モバイル端末からアクセスする際は、Intune のアプリ保護ポリシーが適用されているアプリからのみ Microsoft 365 へのアクセスを許可する

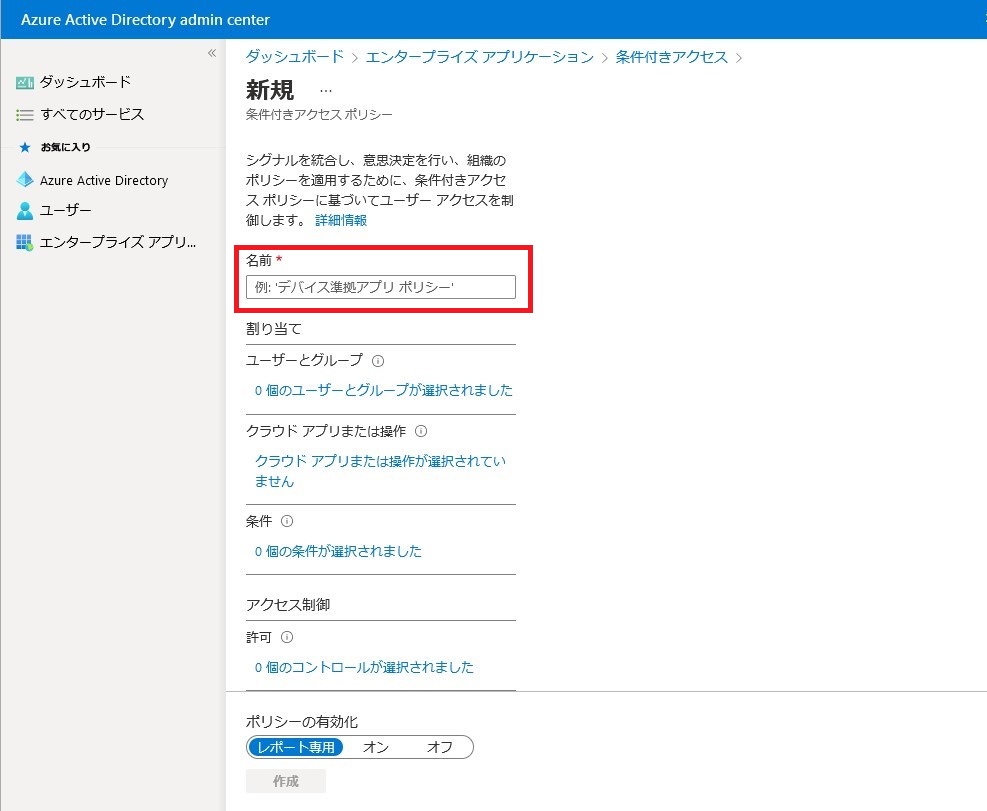

- 条件付きアクセス画面で [ポリシー] – [新しいポリシー] をクリックします。

- 名前を付けます。

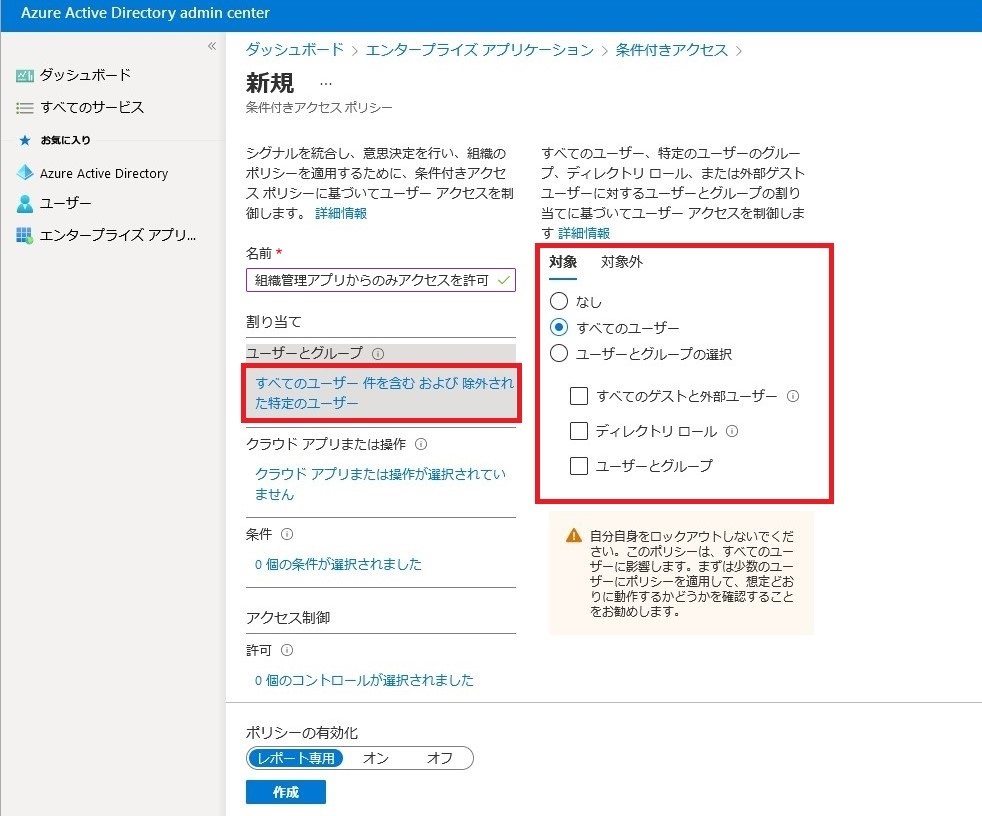

- [ユーザーとグループ] 内のリンクをクリックし、以下の設定を行います。

・ 対象 : すべてのユーザー

・ 対象外 : [ユーザーとグループ] を選択し、ブロック対象外とする特殊アカウント (緊急アクセス用管理者アカウントなど) を登録する

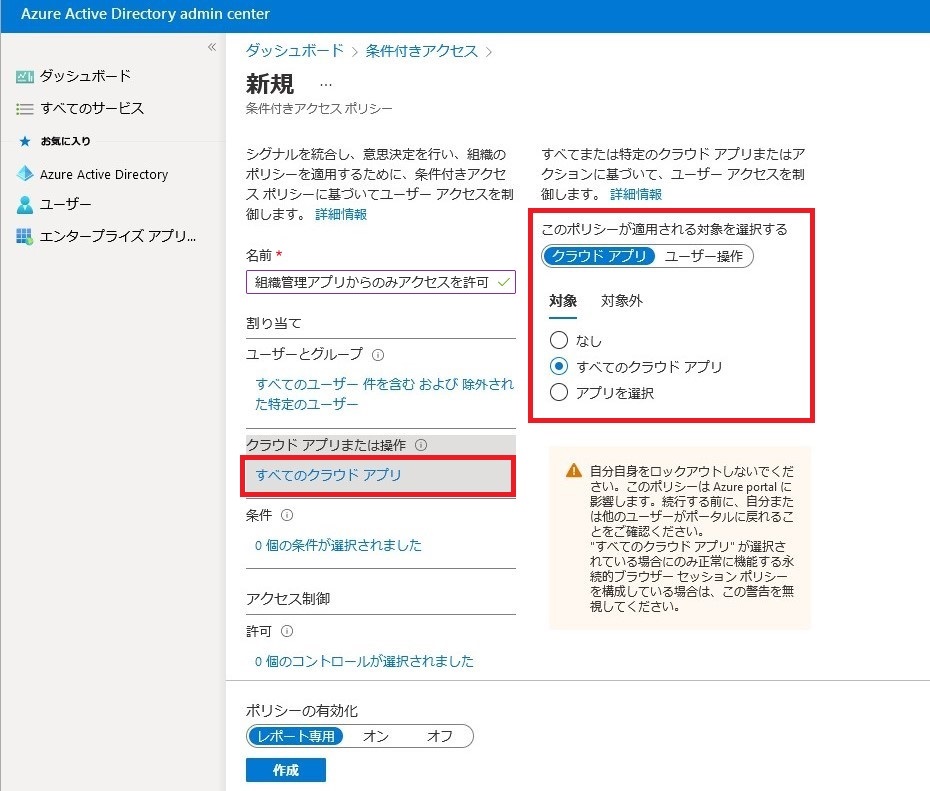

- [クラウド アプリまたは操作] 内のリンクをクリック、以下の設定を行います。

・ 適用対象: すべてのクラウド アプリ

Azure AD に組み込まれている Microsoft クラウド アプリや Azure AD に手動で追加したクラウド アプリのことを指します (Office など、デバイスにインストールして利用するアプリのことではありません)

・ 対象 : すべてのユーザー

・ 対象外:[ユーザーとグループ] を選択し、ブロック対象外とする特殊アカウント (緊急アクセス用管理者アカウントなど) を登録する

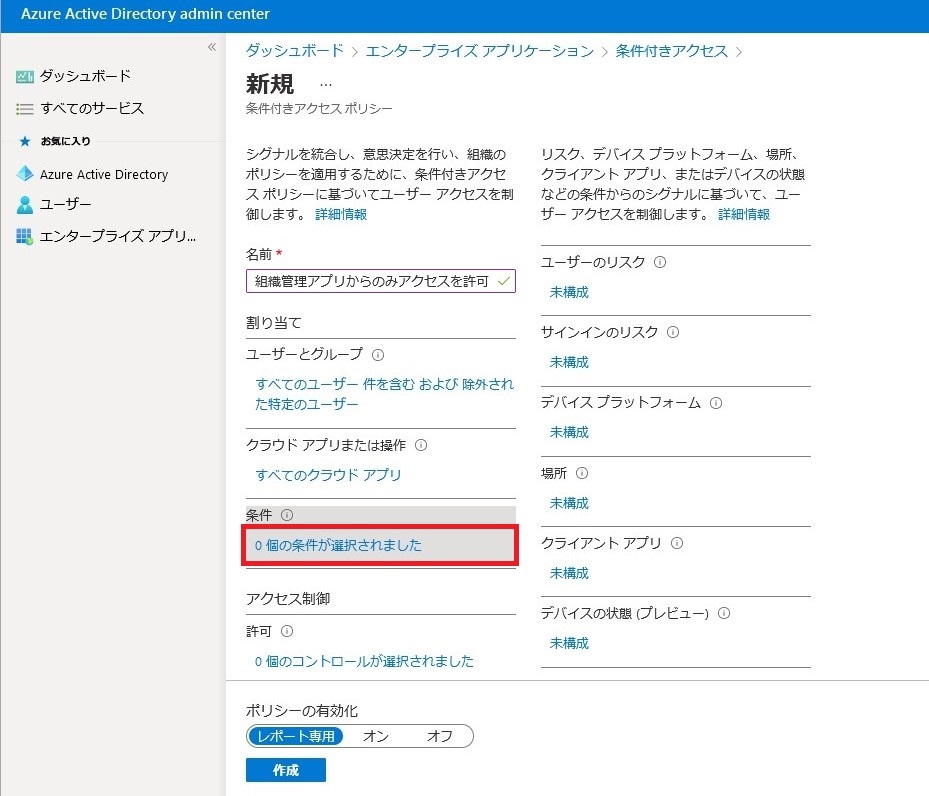

- [条件] 内のリンクをクリックします。

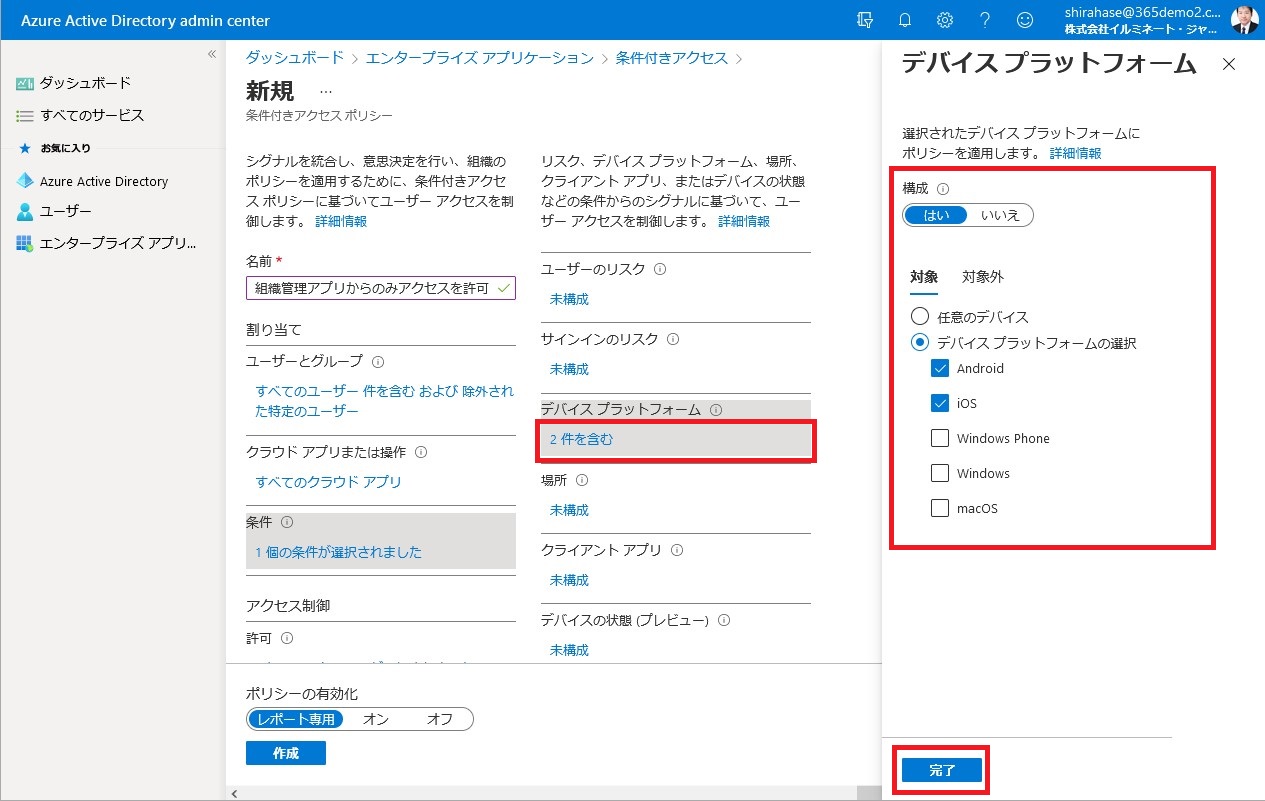

- 「デバイス プラットフォーム」 内のリンクをクリックし、以下の設定を行い、[完了] をクリックします。

・ 構成 : はい

・ 対象 : デバイス プラットフォームの選択で [Android]、[iOS] をオン

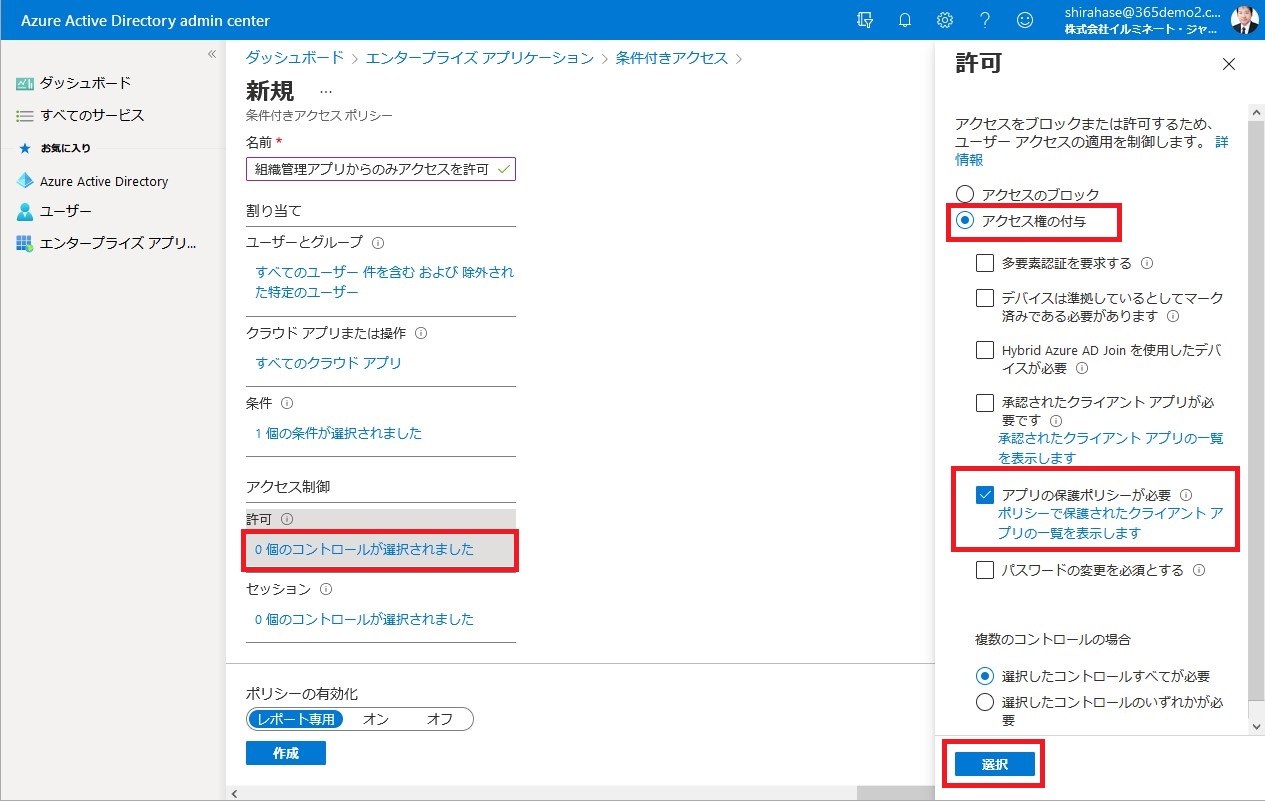

- 「許可」 内のリンクをクリックし、以下の設定を行います。そして、[選択] をクリックします。

・ [アクセス権の付与] を選択

・ [アプリの保護ポリシーが必要] をオン

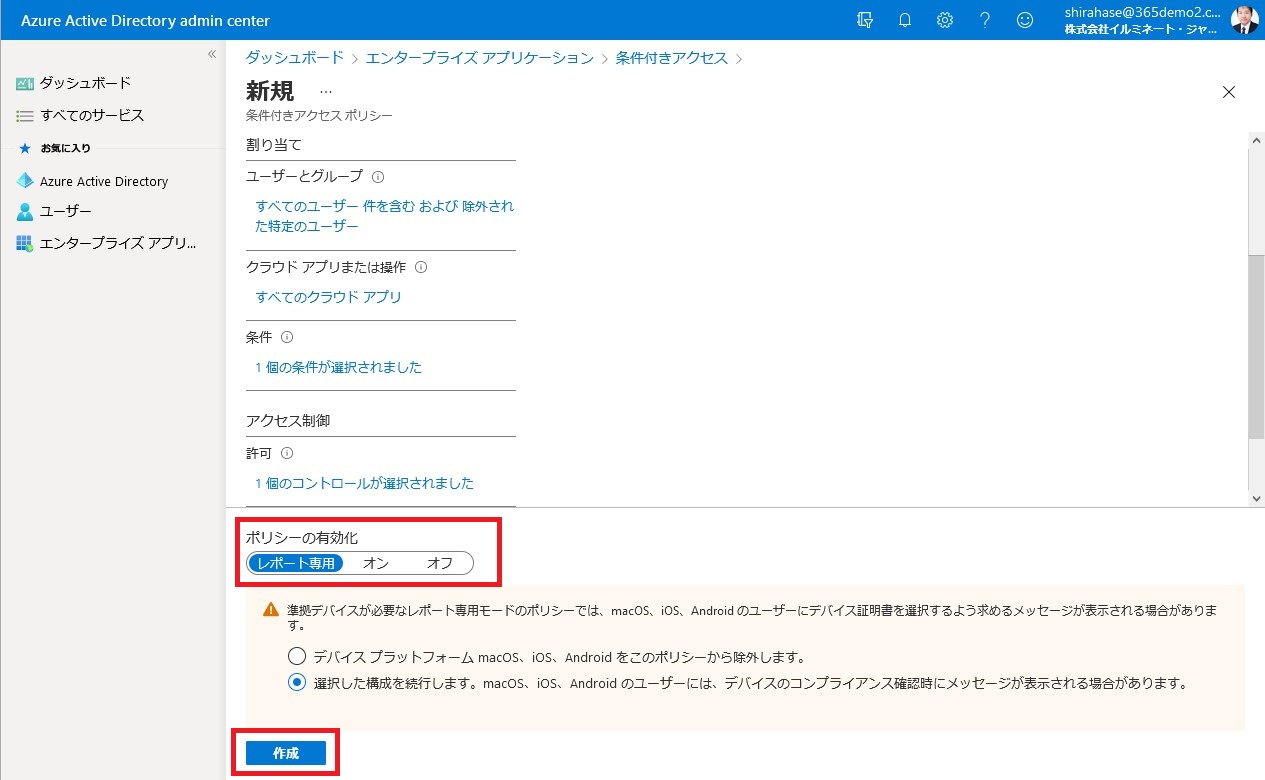

- [レポート専用] を選択し、[作成] をクリックします。

条件付きアクセスの設定を作成したとき初回は必ず [レポート専用] を選択してください。動作確認せずに [オン] で作成した場合、設定ミスがあったときに全ユーザーが Microsoft 365 にアクセスできなくなる可能性があります。[レポート専用] を選択するとブロックは行われずに、Azure AD のサインインログにブロック結果が記載されます。制御結果の確認方法は、[組織のネットワーク以外からの Microsoft 365 アクセスをブロックする] 記事の [条件付きアクセスの動作確認] を参照ください

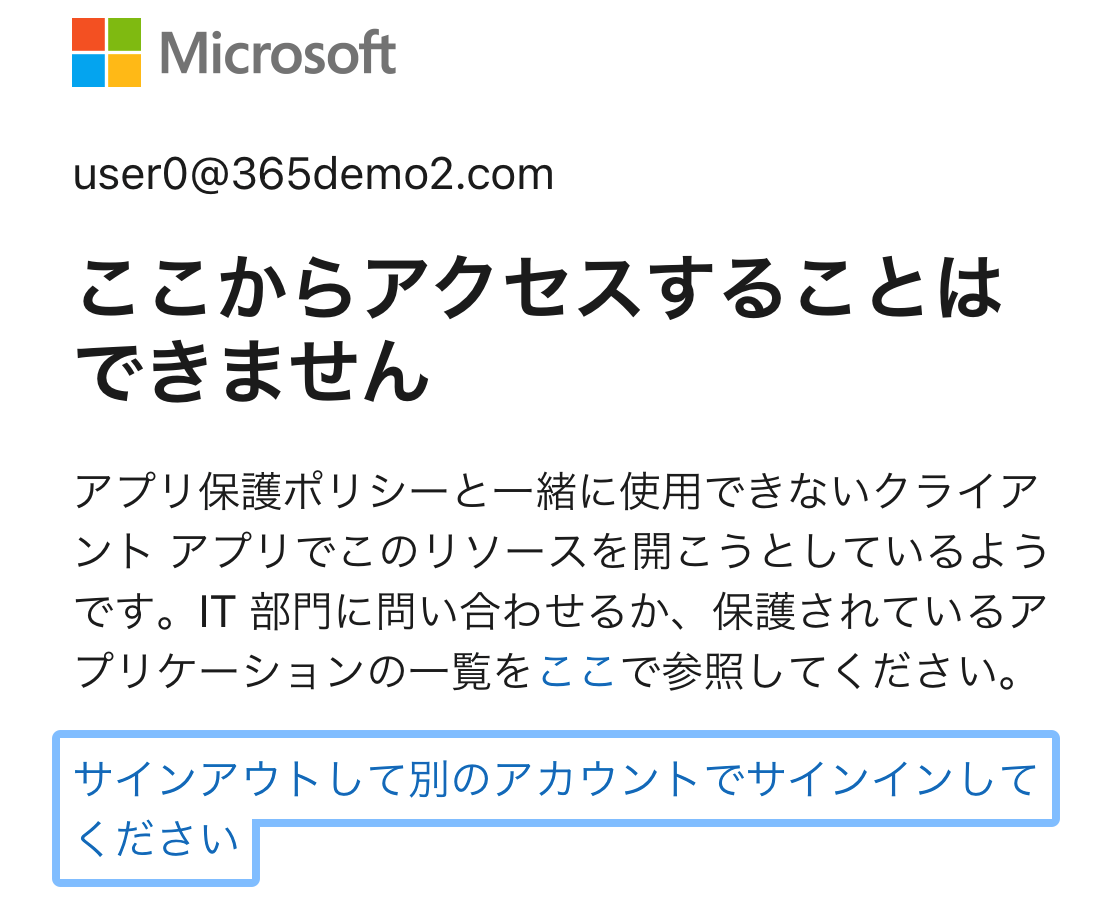

条件付きアクセスの動作確認

条件付きアクセスの [ポリシーの有効化] を [オン] に変更し、モバイルデバイスでアプリ保護ポリシーが展開されていないアプリから Microsoft 365 にアクセスします。[アプリの保護ポリシーが必要] の条件を満たしていないため、アクセスがブロックされることを確認します。

まとめ

条件付きアクセスは、多要素認証や Microsoft Intune などの他の機能と組み合わせたアクセス制御が可能です。セキュリティ機能を組み合わせて利用することで、より安全性が高い環境で Microsoft 365 が利用できます。

関連記事として、以下もぜひご覧ください。

・条件付きアクセスを用いて Microsoft 365 へのアクセスを制御する

・組織のネットワーク以外からの Microsoft 365 への接続をブロックする

・組織で利用する iOS/iPadOS デバイスを Microsoft Intune で管理する

・組織で利用する Android デバイスを Microsoft Intune で管理する

・Microsoft Intune で iOS/iPadOS デバイスの機能を制御する

・Microsoft Intune で Android デバイスの機能を制御する

・Microsoft Intune から iOS/iPadOS にアプリを自動配布する

・Microsoft Intune : iOS/iPadOS アプリのデータを保護する

・Microsoft Intune から Android にアプリを自動配布する

Microsoft 365 運用 関連コース

-

CI505-H Microsoft 365 運用管理

Microsoft 365 の運用管理に必要な知識と設定すべき項目を理解いただけます。アカウントやデバイス管理に不可欠な Entra ID の基礎知識をはじめ、Exchange Online、Microsoft Teams、SharePoint Online、OneDrive for Business など各サービスにおいて実施すべき設定と推奨設定、理解しておきたい仕組みなど、運用管理に必要な内容を基本から実務レベルまで解説。

-

CI509-H Microsoft 365 デバイス運用管理

Microsoft Defender、Microsoft Purview、Microsoft Entra ID を活用したセキュリティおよびコンプライアンス対策に加え、注目を集める Microsoft 365 Copilot の運用管理など、Microsoft 365 全体の情報保護に関する機能・利用シーン・運用のポイントを具体的に解説。

-

CI506-H Microsoft 365 運用管理 – 情報保護編

Microsoft Defender、Microsoft Purview、Microsoft Entra ID を活用したセキュリティおよびコンプライアンス対策に加え、注目を集める Microsoft 365 Copilot の運用管理など、Microsoft 365 全体の情報保護に関する機能・利用シーン・運用のポイントを具体的に解説。

-

CI508-H Microsoft 365 PowerShell による管理効率化

Microsoft 365 に対する運用管理で PowerShell を利用するための基本や Exchange Online、SharePoint Online、Microsoft Teams を設定するための便利なコマンドライン、設定を自動化するためのスクリプトの作成方法など、PowerShell による Microsoft 365 管理の基本から必須スキルまでを、運用管理に活用できるサンプルを用いて解説。